La Suisse abrite plus de 280 institutions financières réglementées et des milliers d’entreprises traitant des données sensibles de santé et d’assurance. Dans ce contexte hautement régulé, le développement d’applications mobiles pour les secteurs bancaire, médical et assurantiel nécessite une expertise technique pointue et une conformité rigoureuse aux standards suisses et internationaux. Les violations de données dans les applications mobiles ont augmenté de 45% en 2023 selon l’OWASP, exposant des millions d’utilisateurs à des risques financiers et personnels majeurs.

Le défi principal pour les entreprises suisses réside dans la conciliation entre l’expérience utilisateur fluide attendue par les clients modernes et les exigences de sécurité drastiques imposées par les régulateurs comme la FINMA ou l’OFSP. Une application bancaire mal sécurisée peut entraîner des sanctions financières de plusieurs millions de francs, sans compter l’impact dévastateur sur la réputation. Les approches de sécurité superficielles ne suffisent plus face à des cyberattaquants de plus en plus sophistiqués ciblant spécifiquement les applications mobiles du secteur financier et médical.

Heureusement, l’écosystème iOS d’Apple offre des mécanismes de sécurité avancés spécifiquement conçus pour protéger les données sensibles, combinés à des frameworks de conformité éprouvés. L’implémentation correcte de technologies comme le Keychain, l’authentification biométrique avancée, le certificate pinning et le chiffrement matériel permet de créer des applications répondant aux standards les plus stricts. Ces solutions techniques, associées à des processus d’audit rigoureux et à une distribution contrôlée, constituent le socle d’applications véritablement sécurisées pour le marché suisse.

Cet article explore en profondeur les exigences techniques et réglementaires du développement d’applications sensibles en Suisse, en détaillant les implémentations concrètes de sécurité iOS, les processus de certification et les bonnes pratiques de distribution enterprise. Découvrez comment transformer ces contraintes en avantages compétitifs pour votre organisation. Pour une mise en œuvre professionnelle de ces solutions dans vos projets, consultez notre expertise en développement d’applications mobiles Suisse adaptée aux secteurs régulés.

Le cadre réglementaire suisse pour les applications sensibles

Les exigences FINMA pour les applications bancaires mobiles

La FINMA (Autorité fédérale de surveillance des marchés financiers) impose des standards rigoureux pour toute application permettant des transactions financières ou l’accès à des comptes bancaires. Ces exigences s’articulent autour de trois piliers fondamentaux : la sécurité des données, la continuité opérationnelle et la protection des clients. Les établissements financiers doivent démontrer que leurs applications mobiles respectent les mêmes standards de sécurité que leurs systèmes bancaires traditionnels, avec une attention particulière portée à l’authentification forte et au chiffrement des communications.

La circulaire FINMA 2008/21 sur l’externalisation impose des contrôles stricts sur les prestataires de services informatiques, incluant les développeurs d’applications mobiles. Toute entreprise développant une application bancaire doit soumettre une documentation exhaustive démontrant la conformité aux standards ISO 27001 et aux recommandations du NCSC (Centre national pour la cybersécurité). Les audits de sécurité doivent être réalisés au minimum annuellement par des organismes certifiés indépendants, avec des tests de pénétration spécifiques aux vulnérabilités mobiles identifiées par l’OWASP Mobile Top 10.

L’authentification multi-facteurs devient obligatoire pour toute transaction sensible, avec une préférence marquée pour la biométrie combinée à des facteurs de possession. La FINMA exige également la mise en place de mécanismes de détection des tentatives de fraude en temps réel, l’enregistrement détaillé de toutes les actions utilisateurs (audit trail) et la capacité de révocation immédiate des accès en cas de compromission. Les applications doivent implémenter des mécanismes anti-root et anti-jailbreak pour détecter les environnements compromis et refuser l’exécution dans ces contextes à risque.

Certification et conformité des applications de santé

Le secteur de la santé suisse est régi par la Loi fédérale sur la protection des données (LPD) révisée en 2023, imposant des obligations renforcées pour le traitement des données particulièrement sensibles comme les informations médicales. Les applications de santé doivent obtenir une certification conformément aux standards eCH définis par l’association suisse pour les normes dans le domaine de l’e-government et de l’e-health. La norme eCH-0170 définit spécifiquement les exigences de sécurité pour les applications mobiles traitant des données de santé, incluant le chiffrement de bout en bout et la traçabilité complète des accès.

L’Office fédéral de la santé publique (OFSP) classe les applications de santé en plusieurs catégories selon leur niveau de risque, déterminant ainsi les exigences réglementaires applicables. Les applications permettant la prescription électronique, l’accès au dossier électronique du patient (DEP) ou la télémédecine relèvent de la catégorie la plus stricte, nécessitant une validation technique par des organismes accrédités. Ces applications doivent implémenter le système d’identification électronique suisse eID et respecter les profils d’intégration IHE (Integrating the Healthcare Enterprise) pour garantir l’interopérabilité avec les systèmes hospitaliers.

La certification GAMP 5 (Good Automated Manufacturing Practice) devient pertinente pour les applications utilisées dans le contexte pharmaceutique ou les dispositifs médicaux connectés. Le processus de validation comprend la documentation complète du cycle de développement, des tests de qualification opérationnelle et de performance, ainsi qu’un plan de maintenance garantissant la conformité continue. Les mises à jour de l’application doivent suivre un processus de change control rigoureux avec analyse d’impact et revalidation partielle ou complète selon l’étendue des modifications apportées.

Protection des données dans le secteur assurantiel

Les compagnies d’assurance suisses manipulent des volumes considérables de données personnelles sensibles, soumises à la fois à la LPD et aux directives de l’Autorité fédérale de surveillance des marchés financiers pour les assurances. Le développement d’applications mobiles d’assurance nécessite l’implémentation d’une architecture Privacy by Design, intégrant la protection des données dès la conception. Les principes de minimisation des données et de limitation des finalités doivent être appliqués strictement, avec des mécanismes techniques empêchant la collecte de données non nécessaires aux services fournis.

L’analyse de risques selon la méthodologie EBIOS RM ou ISO 27005 devient obligatoire avant le déploiement de toute application traitant des données d’assurance. Cette analyse doit identifier les menaces spécifiques au contexte mobile comme la perte ou le vol du dispositif, l’interception des communications sur réseaux publics, ou les attaques par des applications malveillantes cohabitant sur le même appareil. Les mesures de mitigation doivent être documentées et techniquement implémentées, avec des tests de validation démontrant leur efficacité réelle face aux scénarios d’attaque identifiés.

Les compagnies d’assurance doivent également se conformer aux exigences de la Loi sur la surveillance des assurances (LSA) concernant l’externalisation des activités importantes. Le développement et l’hébergement d’applications mobiles par des prestataires externes nécessitent des contrats spécifiques définissant clairement les responsabilités, incluant des clauses de droit d’audit permettant à la compagnie et aux régulateurs d’inspecter les pratiques de sécurité. La localisation des données sur le territoire suisse ou dans des juridictions offrant un niveau de protection équivalent reste une exigence fréquente des assureurs suisses soucieux de maintenir le contrôle sur leurs données sensibles.

Implémentation de la sécurité iOS avancée pour applications sensibles

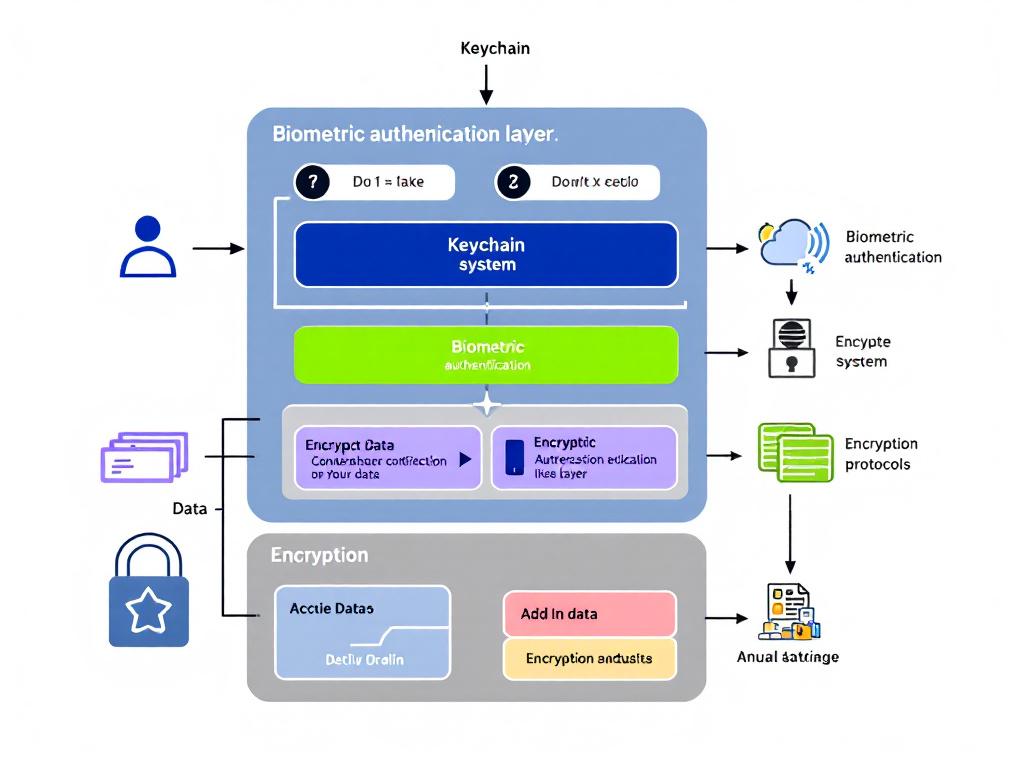

Utilisation du Keychain pour le stockage sécurisé des données

Le Keychain d’iOS constitue la solution native recommandée par Apple pour stocker les données sensibles comme les mots de passe, les tokens d’authentification et les clés cryptographiques. Contrairement au stockage dans UserDefaults ou dans des fichiers simples, le Keychain utilise une enclave sécurisée matérielle (Secure Enclave) présente dans tous les appareils iOS récents, rendant l’extraction des données quasi-impossible même avec un accès physique à l’appareil. L’implémentation du Keychain nécessite l’utilisation des Security Framework d’Apple avec une configuration appropriée des attributs d’accessibilité déterminant quand les données peuvent être déchiffrées.

Pour les applications bancaires et de santé, la configuration recommandée utilise l’attribut kSecAttrAccessibleWhenUnlockedThisDeviceOnly qui garantit que les données ne sont accessibles que lorsque l’appareil est déverrouillé et ne seront jamais synchronisées via iCloud ou sauvegardées dans les backups iTunes. Cette approche empêche la récupération des secrets via des backups compromis ou des attaques sur l’infrastructure iCloud. Les applications les plus sensibles peuvent utiliser kSecAttrAccessibleWhenPasscodeSetThisDeviceOnly qui nécessite obligatoirement la présence d’un code d’accès configuré sur l’appareil, refusant de stocker les données sur les appareils non protégés.

L’intégration du Keychain avec les Access Control Lists (ACL) permet de définir des politiques d’accès granulaires exigeant une authentification biométrique pour chaque accès aux données sensibles. L’utilisation du flag kSecAccessControlBiometryCurrentSet garantit que les données deviennent inaccessibles si l’utilisateur modifie ses empreintes biométriques enregistrées, protégeant ainsi contre le scénario où un attaquant ajouterait sa propre empreinte sur un appareil volé. Cette approche multi-couches combine la sécurité matérielle, le chiffrement système et les politiques d’accès pour créer une protection en profondeur conforme aux standards bancaires suisses.

Authentification biométrique avancée et Local Authentication Framework

Le Local Authentication Framework d’iOS permet l’implémentation d’authentification biométrique via Touch ID et Face ID avec des garanties de sécurité exceptionnelles. Contrairement aux implémentations biométriques personnalisées, l’utilisation de ce framework garantit que les données biométriques ne quittent jamais la Secure Enclave et ne sont jamais accessibles à l’application ou au système d’exploitation. L’application reçoit uniquement une confirmation de succès ou d’échec de l’authentification, sans jamais manipuler les données biométriques brutes, éliminant ainsi les risques de compromission ou de vol d’identité biométrique.

Pour les applications financières, l’implémentation doit utiliser la classe LAContext avec une configuration stricte définissant le nombre maximal de tentatives échouées et la période de blocage temporaire. La politique deviceOwnerAuthentication permet d’accepter soit la biométrie soit le code d’accès de l’appareil comme fallback, tandis que deviceOwnerAuthenticationWithBiometrics exige strictement la biométrie, refusant le code d’accès comme alternative. Cette dernière option est recommandée pour les transactions financières de montant élevé ou l’accès à des données médicales particulièrement sensibles, garantissant un niveau de sécurité maximal.

L’évaluation des politiques d’authentification doit être réalisée au moment précis où l’accès aux données sensibles est nécessaire, et non au lancement de l’application, pour limiter la fenêtre temporelle d’accès non autorisé. Les applications bancaires sophistiquées implémentent des mécanismes de ré-authentification périodique pour les sessions longues, forçant une nouvelle validation biométrique toutes les quelques minutes d’activité ou immédiatement après une période d’inactivité. Cette approche répond aux exigences FINMA d’authentification forte continue et protège contre les scénarios où un utilisateur authentifié laisserait son appareil sans surveillance.

App Transport Security et Certificate Pinning pour sécuriser les communications

App Transport Security (ATS) constitue depuis iOS 9 le standard obligatoire pour les communications réseau, imposant l’utilisation exclusive de HTTPS avec TLS 1.2 minimum et des suites cryptographiques robustes. ATS rejette automatiquement les connexions vers des serveurs utilisant des protocoles obsolètes ou des certificats invalides, protégeant ainsi contre les attaques man-in-the-middle même sur des réseaux WiFi publics compromis. Les applications bancaires et de santé doivent maintenir la configuration ATS par défaut sans exceptions, refusant catégoriquement les connexions non sécurisées même vers des domaines internes ou de développement.

Le certificate pinning ajoute une couche de sécurité supplémentaire en vérifiant que le certificat présenté par le serveur correspond exactement à celui attendu par l’application. Cette technique protège contre les attaques sophistiquées utilisant des certificats frauduleux émis par des autorités de certification compromises ou des proxies d’inspection SSL d’entreprise. L’implémentation peut se faire au niveau du certificat complet (certificate pinning) ou uniquement de la clé publique (public key pinning), cette dernière approche offrant plus de flexibilité pour le renouvellement des certificats sans nécessiter de mise à jour applicative.

Pour les applications critiques, l’implémentation recommandée utilise URLSession avec un délégué personnalisé vérifiant les certificats via URLSessionDelegate et la méthode urlSession(_:didReceive:completionHandler:). Le code doit comparer le certificat reçu avec des certificats ou clés publiques embarqués dans l’application au moment de la compilation, rejetant toute connexion ne correspondant pas exactement. Les applications sophistiquées implémentent un système de pinning avec backup pins permettant la rotation des certificats sans interruption de service, tout en maintenant la sécurité face aux certificats frauduleux. Cette approche répond aux recommandations de l’OWASP Mobile Security Testing Guide et aux exigences des audits de sécurité bancaire.

Audit de sécurité et pentesting pour applications mobiles sensibles

Méthodologie d’audit de sécurité pour applications iOS

L’audit de sécurité des applications iOS sensibles suit une méthodologie structurée basée sur le Mobile Security Testing Guide (MSTG) de l’OWASP et les standards ISO 27034 pour la sécurité des applications. La première phase consiste en une analyse statique du code source (SAST) utilisant des outils comme MobSF ou Checkmarx pour identifier les vulnérabilités connues, les pratiques de codage dangereuses et les bibliothèques tierces obsolètes contenant des failles de sécurité. Cette analyse automatisée est complétée par une revue de code manuelle réalisée par des experts en sécurité iOS examinant spécifiquement les implémentations cryptographiques, les mécanismes d’authentification et la gestion des données sensibles.

La seconde phase comprend l’analyse dynamique (DAST) de l’application en cours d’exécution sur des appareils réels et jailbreakés, permettant l’inspection du trafic réseau, l’analyse de la mémoire et l’examen du stockage de données. Les auditeurs utilisent des outils comme Burp Suite Mobile Assistant, Frida et Objection pour intercepter les communications, injecter du code dans les processus en cours d’exécution et bypasser les protections de l’application. Cette approche révèle les vulnérabilités exploitables dans des conditions réelles, incluant la possibilité d’extraction de données sensibles, de manipulation des transactions ou de contournement des mécanismes d’authentification.

L’audit de sécurité complet pour les applications bancaires suisses doit également inclure un test de conformité aux standards FINMA et aux bonnes pratiques définies par les groupements professionnels comme SwissBanking. Les auditeurs vérifient la présence et l’efficacité des mécanismes obligatoires : chiffrement des données au repos et en transit, authentification forte, détection de jailbreak, anti-tampering, logging sécurisé et mécanismes de révocation d’accès. Le rapport d’audit final classe les vulnérabilités selon leur criticité avec des recommandations de remédiation prioritisées et des délais de correction alignés sur les exigences réglementaires.

Pentesting mobile et scénarios d’attaque spécifiques

Le pentesting d’applications mobiles sensibles va au-delà de l’audit classique en simulant des attaques réalistes menées par des adversaires sophistiqués. Les pentesters éthiques utilisent les mêmes techniques et outils que les cybercriminels pour tenter de compromettre l’application, extraire des données sensibles ou réaliser des transactions frauduleuses. Les scénarios testés incluent les attaques par reverse engineering pour extraire les secrets embarqués, les attaques man-in-the-middle sur réseaux compromis, l’exploitation de vulnérabilités dans les bibliothèques tierces et les attaques par injection ciblant les API backend.

Pour les applications bancaires iOS, les tests de pénétration spécifiques comprennent les tentatives de bypass de l’authentification biométrique, l’exploitation des mécanismes de deeplink pour déclencher des actions non autorisées et les attaques par manipulation de l’interface utilisateur via accessibility services. Les pentesters testent également la résilience de l’application face aux attaques de type overlay permettant de capturer les credentials, les tentatives d’injection de code via des frameworks de hooking comme Frida, et les scénarios de compromission du périphérique par des applications malveillantes cohabitant sur le même appareil.

Les tests d’intrusion pour applications de santé ajoutent des scénarios spécifiques comme les tentatives d’accès non autorisé aux données médicales d’autres patients, l’exploitation de vulnérabilités dans les mécanismes d’intégration avec les systèmes hospitaliers et les attaques ciblant les fonctionnalités de télémédecine. La méthodologie inclut également des tests de déni de service visant à interrompre les services critiques et des tentatives de manipulation des données médicales transmises. Le rapport de pentest fournit une évaluation réaliste du risque résiduel et des preuves de concept (PoC) pour les vulnérabilités critiques découvertes, permettant aux équipes de développement de comprendre précisément les vecteurs d’attaque et d’implémenter des corrections efficaces.

Outils et frameworks pour l’évaluation de sécurité iOS

L’écosystème des outils de sécurité iOS combine des solutions open source et commerciales permettant une évaluation complète des applications sensibles. MobSF (Mobile Security Framework) est une plateforme open source automatisée permettant l’analyse statique et dynamique des applications iOS, identifiant les vulnérabilités courantes, les permissions dangereuses et les pratiques de codage non sécurisées. Cet outil génère des rapports détaillés conformes aux standards OWASP Mobile Top 10, facilitant la documentation de conformité pour les régulateurs suisses.

Pour l’analyse dynamique approfondie, Frida constitue l’outil de référence open source permettant l’injection de scripts JavaScript dans les processus iOS pour observer et modifier le comportement de l’application en temps réel. Combiné avec Objection, un framework de pentesting mobile construit sur Frida, les experts en sécurité peuvent bypasser les protections SSL pinning, dumper les données du Keychain, lire la mémoire de l’application et instrumenter les méthodes Objective-C et Swift. Ces capacités permettent d’évaluer la résilience réelle de l’application face à un attaquant disposant d’un accès physique à un appareil jailbreaké.

Les entreprises suisses développant des applications bancaires utilisent fréquemment des solutions commerciales comme Guardsquare (anciennement DexGuard) pour l’obfuscation du code et la protection runtime, ou Verimatrix App Shield pour ajouter des couches de protection anti-tampering et anti-debugging. L’évaluation de l’efficacité de ces protections nécessite des outils spécialisés comme Hopper Disassembler ou IDA Pro pour le reverse engineering des binaires iOS. Les audits de sécurité complets combinent plusieurs outils complémentaires pour obtenir une vision exhaustive de la posture de sécurité, avec une corrélation manuelle des résultats par des experts pour éliminer les faux positifs et identifier les vulnérabilités logiques échappant aux scans automatisés.

Distribution enterprise et support du hardware sécurisé suisse

Apple Business Manager et distribution d’applications B2B

Apple Business Manager constitue la plateforme centralisée permettant aux organisations suisses de gérer le déploiement d’applications iOS en environnement enterprise. Contrairement à la distribution publique via l’App Store, le programme Apple Business Manager permet la distribution d’applications propriétaires uniquement aux employés ou partenaires autorisés, garantissant que les applications bancaires ou médicales sensibles ne soient jamais accessibles au grand public. Cette approche répond aux exigences de confidentialité et de contrôle d’accès des institutions financières et organisations de santé suisses.

L’inscription au programme Apple Developer Enterprise nécessite un DUNS number et la vérification de la légitimité de l’organisation par Apple, processus prenant généralement plusieurs semaines. Une fois approuvée, l’organisation peut distribuer des applications signées avec un certificat enterprise directement aux appareils via MDM (Mobile Device Management), bypassant complètement l’App Store et ses processus de review publics. Cette distribution directe permet des cycles de mise à jour rapides essentiels pour les correctifs de sécurité urgents, sans dépendre des délais de validation Apple qui peuvent atteindre plusieurs jours.

Les applications distribuées en enterprise doivent néanmoins respecter les mêmes standards de sécurité que les applications App Store, avec des exigences supplémentaires liées au déploiement contrôlé. L’intégration avec des solutions MDM comme Jamf Pro, Microsoft Intune ou MobileIron permet l’application de politiques de sécurité strictes : installation forcée de versions spécifiques, révocation à distance en cas de compromission du dispositif, configuration de VPN obligatoires et restriction des fonctionnalités de l’appareil. Les banques suisses utilisent fréquemment cette approche pour leurs applications destinées aux conseillers clientèle, garantissant que seuls les appareils corporatifs gérés peuvent accéder aux systèmes sensibles backend.

Intégration avec les tokens matériels et cartes à puce suisses

Le marché suisse dispose d’une infrastructure mature de tokens matériels et cartes à puce pour l’authentification forte, notamment les solutions certifiées par la Poste Suisse et les systèmes SuisseID. L’intégration de ces dispositifs avec les applications iOS nécessite l’utilisation de technologies NFC ou de dongles Lightning compatibles avec les standards ISO 7816 pour les cartes à puce et FIDO U2F/FIDO2 pour les tokens de sécurité modernes. Cette approche répond aux exigences réglementaires d’authentification matérielle pour certaines transactions bancaires ou accès à des données médicales hautement sensibles.

Les applications iOS bancaires suisses implémentent fréquemment le support des lecteurs de cartes comme ceux fournis par Swissbit ou Gemalto, permettant l’authentification via les cartes bancaires EMV ou les cartes d’identité électroniques. Le framework Core NFC d’iOS permet la lecture des tags NFC et la communication avec les cartes sans contact, tandis que le framework External Accessory permet l’intégration de lecteurs de cartes certifiés MFi (Made for iPhone). L’implémentation doit gérer les protocoles cryptographiques complexes de challenge-response et de signature numérique, nécessitant une expertise spécialisée en cryptographie appliquée.

L’intégration avec les tokens FIDO2 représente l’approche moderne privilégiée pour l’authentification forte sans mot de passe. Les tokens physiques comme les Yubikey fonctionnent avec les applications iOS via NFC ou Lightning, offrant une résistance exceptionnelle au phishing et aux attaques par credential stuffing. Les banques suisses pionnières déploient des solutions combinant Face ID pour les transactions courantes et tokens FIDO2 pour les opérations critiques comme les virements internationaux de montant élevé ou la modification des bénéficiaires autorisés. Cette authentification graduée adaptée au niveau de risque optimise l’expérience utilisateur tout en maintenant la sécurité maximale pour les opérations sensibles.

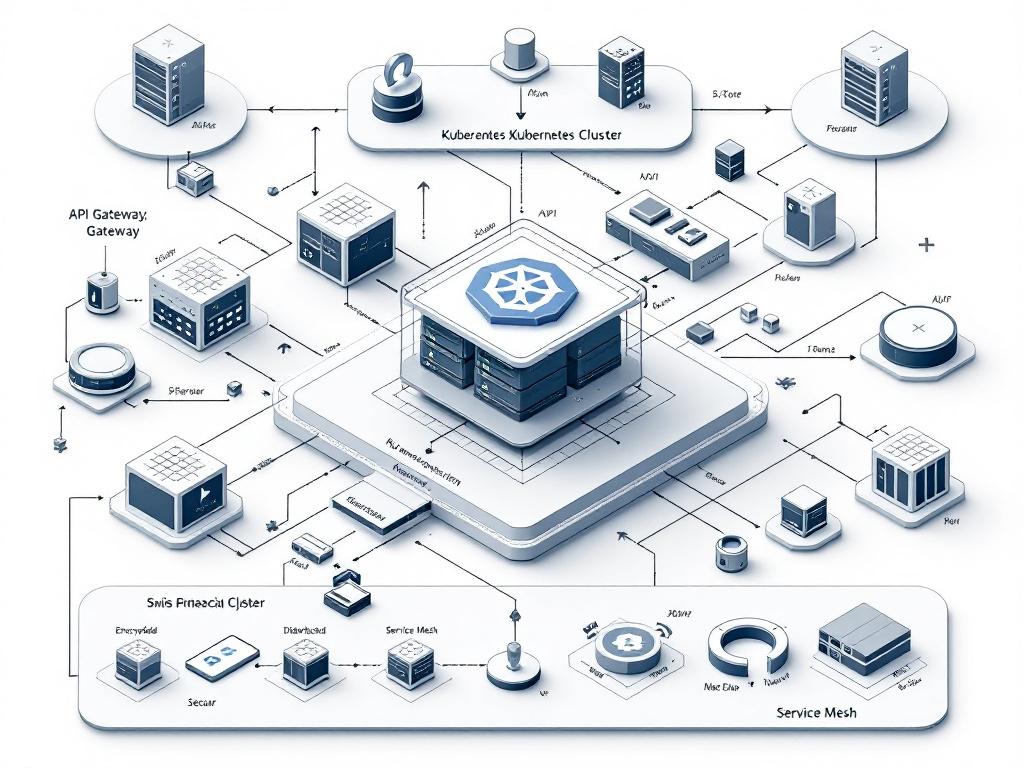

Environnements cloud sécurisés et hébergement en Suisse

L’hébergement des backends d’applications sensibles en Suisse constitue une exigence fréquente des institutions financières et organisations de santé soucieuses de maintenir leurs données sous juridiction suisse. Des fournisseurs comme Swisscom Cloud, Infomaniak ou Safe Swiss Cloud proposent des infrastructures certifiées ISO 27001 situées physiquement en Suisse, garantissant la conformité avec les exigences de résidence des données. Ces datacenters suisses offrent des garanties contractuelles strictes concernant l’accès aux données, avec des engagements formels de non-divulgation aux autorités étrangères sans procédures judiciaires suisses validées.

L’architecture backend des applications bancaires suisses implémente généralement une approche multi-tiers avec séparation stricte des environnements de développement, test et production. Les API exposées aux applications mobiles sont protégées par des API gateways implémentant l’authentification OAuth 2.0, la limitation du taux de requêtes (rate limiting) et la validation stricte des inputs pour prévenir les injections. Les solutions open source comme Kong Gateway ou Tyk offrent des fonctionnalités enterprise adaptées aux besoins bancaires, avec support du certificate pinning bidirectionnel (mutual TLS) garantissant l’authentification à la fois du client et du serveur.

La conformité aux standards de l’industrie nécessite l’implémentation de solutions de chiffrement des données au repos utilisant des HSM (Hardware Security Modules) certifiés FIPS 140-2 niveau 3 minimum. Les fournisseurs suisses comme Securosys ou Utimaco proposent des HSM hébergés en Suisse permettant la génération et le stockage sécurisé des clés cryptographiques maîtresses, avec des mécanismes de séparation des privilèges empêchant tout administrateur isolé d’accéder aux clés. Cette infrastructure cryptographique robuste combinée à l’hébergement en Suisse et aux mécanismes de sécurité iOS crée une chaîne de confiance complète de bout en bout, depuis le Secure Enclave de l’appareil utilisateur jusqu’aux HSM du datacenter, répondant aux exigences les plus strictes des régulateurs financiers et médicaux suisses.

Conclusion : Excellence opérationnelle et conformité réglementaire

Le développement d’applications mobiles pour les secteurs bancaire, médical et assurantiel en Suisse représente un défi technique et réglementaire majeur nécessitant une expertise multidisciplinaire. La combinaison des exigences FINMA pour les applications financières, des standards eCH pour les applications de santé et des obligations de la LPD révisée crée un cadre contraignant mais nécessaire pour protéger les données sensibles des citoyens suisses. Les organisations qui maîtrisent ces contraintes transforment la conformité en avantage compétitif, offrant à leurs clients la sécurité et la confiance indispensables dans l’économie numérique.

L’écosystème de sécurité iOS offre des fondations techniques exceptionnelles avec le Keychain matériel, l’authentification biométrique avancée et les mécanismes de sécurisation des communications comme ATS et certificate pinning. Ces technologies natives d’Apple, correctement implémentées et auditées régulièrement, permettent de créer des applications véritablement résistantes aux cyberattaques sophistiquées. Les processus d’audit de sécurité et de pentesting mobile constituent des étapes essentielles non négociables, révélant les vulnérabilités avant leur exploitation malveillante et démontrant aux régulateurs l’engagement sérieux envers la sécurité.

La distribution enterprise via Apple Business Manager et l’intégration avec les infrastructures d’authentification matérielle suisses complètent l’approche globale de sécurisation. L’hébergement des backends sur des infrastructures cloud suisses certifiées garantit la résidence des données et facilite la conformité réglementaire, créant une chaîne de confiance de bout en bout. Les organisations suisses investissant dans ces capacités techniques et processus rigoureux se positionnent avantageusement sur un marché où la confiance numérique devient le différenciateur principal, attirant des clients de plus en plus conscients des risques cyber et exigeants concernant la protection de leurs données sensibles.

Questions fréquentes sur le développement d’applications sensibles en Suisse

Quelles sont les principales différences entre les exigences FINMA et les standards internationaux pour les applications bancaires?

Les exigences FINMA se distinguent par leur approche particulièrement stricte concernant la localisation des données et la gouvernance des prestataires externes. Contrairement aux régulations internationales qui acceptent souvent l’hébergement cloud dans diverses juridictions, la FINMA privilégie fortement l’hébergement en Suisse ou dans des juridictions offrant des garanties équivalentes avec accords formels. La circulaire FINMA 2008/21 impose également des obligations contractuelles détaillées envers les prestataires de services informatiques, incluant des droits d’audit étendus pour les régulateurs. Les applications bancaires suisses doivent documenter de manière exhaustive leur conformité aux standards locaux, avec des audits annuels obligatoires par des organismes certifiés reconnus par la FINMA, créant des exigences de traçabilité supérieures aux standards PCI-DSS internationaux.

Comment gérer la rotation des certificats avec une stratégie de certificate pinning stricte?

La rotation des certificats avec certificate pinning nécessite une stratégie de backup pins implémentée dès la conception de l’application. L’approche recommandée consiste à embarquer dans l’application non seulement la clé publique du certificat actuel mais également celle du certificat suivant qui sera déployé lors du prochain renouvellement. Cette technique permet de renouveler les certificats serveur sans interruption de service pour les utilisateurs n’ayant pas encore mis à jour l’application. Pour les applications bancaires critiques, l’implémentation d’un mécanisme de mise à jour dynamique des pins via une API sécurisée distincte offre une flexibilité supplémentaire, tout en maintenant la protection contre les certificats frauduleux. Cette approche nécessite cependant une sécurisation extrême de l’API de mise à jour des pins pour éviter qu’elle ne devienne elle-même un vecteur d’attaque permettant de contourner la protection globale.

Est-il obligatoire de réaliser un jailbreak detection dans les applications financières suisses?

Bien que non explicitement exigé par la loi, le jailbreak detection constitue une pratique fortement recommandée et attendue lors des audits FINMA pour les applications bancaires. Les appareils jailbreakés présentent des risques de sécurité significativement augmentés car les protections système d’iOS sont désactivées, permettant l’installation de malwares, l’interception des communications et l’extraction des données du Keychain. Les applications financières sensibles implémentent généralement une détection multi-niveaux vérifiant la présence de fichiers suspects (Cydia, Sileo), testant les capacités d’écriture dans des répertoires normalement protégés et détectant les frameworks de hooking comme Frida. La politique appropriée consiste généralement à bloquer complètement l’exécution sur appareils jailbreakés pour les opérations de transaction tout en permettant éventuellement la consultation en lecture seule, accompagnée d’avertissements clairs sur les risques encourus par l’utilisateur.

Quelles certifications sont nécessaires pour développer des applications de dossier électronique du patient (DEP) en Suisse?

Le développement d’applications accédant au dossier électronique du patient nécessite la certification de conformité aux spécifications techniques définies par eHealth Suisse et l’OFSP. Les développeurs doivent implémenter les profils d’intégration IHE (Integrating the Healthcare Enterprise) spécifiques au DEP suisse, notamment Mobile Access to Health Documents (MHD) et Cross-Enterprise Document Sharing (XDS). L’application doit être testée et certifiée par des organismes accrédités vérifiant la conformité aux standards HL7 FHIR, la correcte implémentation du système d’identification électronique suisse et le respect des exigences de traçabilité des accès. Le processus de certification inclut des tests d’interopérabilité lors des projectathons organisés par eHealth Suisse, où l’application doit démontrer sa capacité à échanger correctement des documents médicaux avec les autres composants de l’infrastructure nationale DEP selon les spécifications techniques détaillées dans les annexes de la loi fédérale sur le dossier électronique du patient.

Comment implémenter efficacement le chiffrement de bout en bout dans une application de messagerie médicale?

Le chiffrement de bout en bout pour messagerie médicale nécessite l’implémentation d’un protocole cryptographique robuste comme Signal Protocol ou une solution basée sur la cryptographie à courbe elliptique (ECC) avec Perfect Forward Secrecy. L’approche recommandée utilise une paire de clés asymétriques par utilisateur (générées et stockées dans le Keychain iOS pour la clé privée) et un mécanisme de vérification d’identité out-of-band pour prévenir les attaques man-in-the-middle lors de l’échange initial des clés publiques. Chaque message est chiffré avec une clé de session unique générée aléatoirement, elle-même chiffrée avec la clé publique du destinataire, garantissant que même la compromission d’une clé de session n’expose pas les messages précédents ou futurs. Les métadonnées (expéditeur, destinataire, horodatage) doivent également être protégées ou minimisées conformément aux principes de privacy by design de la LPD. L’implémentation doit subir un audit cryptographique spécialisé pour valider l’absence de failles dans les algorithmes utilisés et leur mise en œuvre concrète.

Quelle est la durée de validité typique d’un certificat d’audit de sécurité pour une application bancaire?

Les audits de sécurité pour applications bancaires ont généralement une validité d’un an, conformément aux recommandations FINMA et aux standards ISO 27001 exigeant une réévaluation annuelle des contrôles de sécurité. Cependant, des audits complémentaires sont requis lors de modifications significatives de l’application, notamment l’ajout de nouvelles fonctionnalités manipulant des données sensibles, les changements architecturaux majeurs ou l’intégration de nouvelles bibliothèques tierces. Les banques suisses sophistiquées implémentent un processus continu de sécurité combinant les audits annuels complets avec des tests de pénétration ciblés trimestriels et un scanning automatisé des vulnérabilités à chaque déploiement. Cette approche DevSecOps intègre la sécurité tout au long du cycle de développement plutôt que de la traiter comme une étape ponctuelle de validation, permettant d’identifier et corriger les vulnérabilités rapidement avant qu’elles n’atteignent la production et n’exposent les systèmes bancaires à des risques réels.

Comment gérer les mises à jour de sécurité urgentes avec la distribution enterprise?

La distribution enterprise via Apple Business Manager offre un avantage majeur pour les mises à jour de sécurité urgentes en éliminant les délais de review de l’App Store. Lorsqu’une vulnérabilité critique est découverte, l’organisation peut compiler une nouvelle version corrigée, la signer avec son certificat enterprise et la déployer immédiatement via la solution MDM aux appareils concernés, réduisant la fenêtre d’exposition de plusieurs jours à quelques heures. Les solutions MDM modernes comme Jamf Pro permettent le déploiement forcé de mises à jour critiques avec installation automatique sans intervention utilisateur, garantissant que tous les appareils corporatifs reçoivent rapidement la correction. Cette capacité est particulièrement précieuse pour les applications bancaires où l’exploitation d’une vulnérabilité connue pourrait entraîner des pertes financières majeures ou des violations de données. Les organisations doivent néanmoins maintenir un processus de validation accéléré incluant des tests de non-régression automatisés pour garantir que le correctif urgent n’introduit pas de nouvelles instabilités compromettant la disponibilité du service.

Quels sont les coûts typiques d’un audit de sécurité complet pour une application bancaire iOS?

Les coûts d’un audit de sécurité complet pour une application bancaire iOS varient significativement selon la complexité de l’application et le niveau d’expertise requis, oscillant généralement entre 25’000 et 80’000 CHF pour une évaluation complète. Ce montant couvre l’analyse statique du code source, l’analyse dynamique avec tests de pénétration, la revue de l’architecture de sécurité et la production d’un rapport détaillé avec recommandations de remédiation priorisées. Les applications particulièrement complexes intégrant des fonctionnalités avancées comme le trading, les paiements internationaux ou la cryptomonnaie peuvent nécessiter des audits spécialisés dépassant 100’000 CHF. Les coûts de retest après correction des vulnérabilités identifiées représentent généralement 20-30% du coût de l’audit initial. Ces investissements substantiels sont néanmoins largement justifiés par les coûts potentiels d’une violation de données qui peuvent atteindre plusieurs millions de francs en sanctions réglementaires, dommages réputationnels et coûts de remédiation, sans compter les impacts sur la confiance des clients.

Comment assurer la conformité GDPR/LPD pour une application utilisée en Suisse et dans l’UE?

Les applications opérant en Suisse et dans l’Union Européenne doivent se conformer à la fois à la Loi fédérale sur la protection des données (LPD) révisée et au RGPD européen, qui présentent des exigences largement convergentes mais avec quelques spécificités. L’approche recommandée consiste à implémenter le standard le plus strict des deux régulations, garantissant ainsi la conformité dans les deux juridictions. Les mécanismes techniques essentiels incluent le consentement explicite granulaire pour chaque finalité de traitement, le droit à l’effacement des données implémenté via des API sécurisées, la portabilité des données dans un format structuré et la minimisation des données collectées. L’application doit gérer la résidence des données selon la localisation de l’utilisateur, potentiellement en maintenant des infrastructures séparées en Suisse et dans l’UE. Un Data Protection Impact Assessment (DPIA) doit être réalisé avant le lancement, documentant les risques pour la vie privée et les mesures de mitigation implémentées. La nomination d’un délégué à la protection des données et la documentation exhaustive des flux de données complètent le dispositif de conformité nécessaire pour opérer légalement dans ces juridictions exigeantes.

0 commentaires